Los ciberdelincuentes han perfeccionado sus métodos y, esta vez, lo hacen suplantando nada menos que a entidades judiciales del Estado colombiano. Así lo advirtió recientemente el equipo de ciberseguridad de Fortinet, que identificó una nueva campaña de ciberestafas que utiliza un virus troyano llamado DCRAT para atacar a usuarios y organizaciones en el país.

Este troyano, cuyo nombre técnico es “Remote Access Trojan” (RAT), permite a los atacantes tener control total sobre los equipos infectados. Su modus operandi se basa en el envío de correos electrónicos que simulan provenir de la Rama Judicial, la Fiscalía o juzgados colombianos, con supuestas notificaciones de procesos penales o demandas.

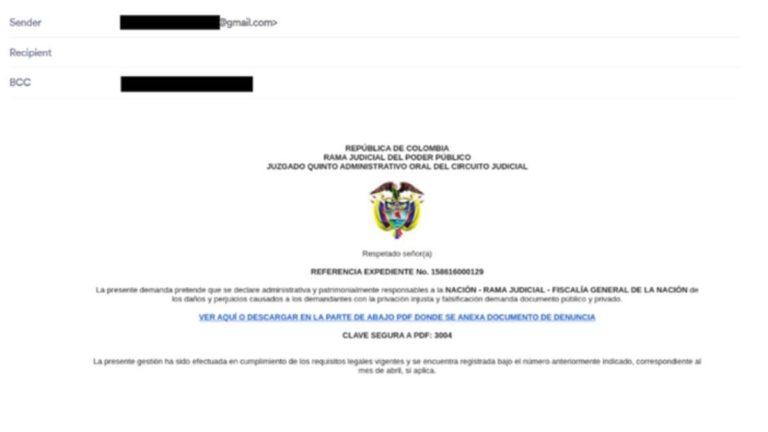

Los mensajes, cuidadosamente diseñados, incluyen logos oficiales, lenguaje jurídico y enlaces que prometen descargar documentos en PDF, pero que en realidad ocultan el malware.

Una muestra de estos correos fue difundida por expertos en ciberseguridad, donde se observa un supuesto comunicado de un “Juzgado Quinto Administrativo Oral del Circuito Judicial”, con un enlace que invita a descargar un anexo. La apariencia del mensaje es lo suficientemente creíble como para engañar tanto a usuarios comunes como a funcionarios desprevenidos.

El verdadero riesgo detrás del DCRAT

DCRAT no es un virus cualquiera, pues, se trata de una herramienta avanzada que destaca por su arquitectura modular, lo que permite a los atacantes añadir o eliminar funciones según sus necesidades. Esto lo convierte en un recurso flexible para ejecutar desde simples robos de datos hasta acciones complejas de vigilancia y sabotaje.

Entre sus capacidades se encuentran el robo de credenciales, la toma de control remoto del equipo, el monitoreo de la actividad del usuario, la modificación de configuraciones del sistema e incluso la creación de cuentas ocultas. También es capaz de manipular archivos, acceder a información almacenada en navegadores web y realizar capturas de pantalla sin que la víctima lo note.

El impacto de un ataque de este tipo va mucho más allá de la simple pérdida de datos ya que, un atacante con acceso a los sistemas de una empresa puede comprometer información confidencial, afectar la operatividad y generar daños financieros significativos. En el caso de usuarios individuales, los riesgos incluyen el robo de identidad, el acceso a cuentas personales o bancarias y el uso de los dispositivos para propagar nuevos ataques.

Ahora bien, cabe mencionar que, aunque las técnicas de los ciberdelincuentes son cada vez más sofisticadas, el punto de entrada sigue siendo, en la mayoría de los casos, el error humano. La falta de conocimiento o de precaución al abrir correos sospechosos es el detonante que permite que estas campañas tengan éxito.

Por esta razón, los expertos insisten en que la mejor defensa no solo son las herramientas tecnológicas, sino también la educación. Los programas de concientización y entrenamiento para que los usuarios aprendan a identificar señales de alerta, como remitentes desconocidos, enlaces sospechosos o mensajes alarmantes, son clave para prevenir este tipo de incidentes.

Imagen: Archivo Particular