Los hackers están atacando en muchos frentes, desde el blanco obvio que son los sitios web hasta plantas nucleares como la iraní, y ahora también hasta servicios vitales como el agua. Recientemente un grupo de hackers atacó el programa encargado del bombeo de agua en la ciudad de Springfield, Illinois. La historia, que parece salida de un capítulo de Los Simpsons, se encuentra en investigación, pues a partir de la suspensión y el reinicio del sistema, terminó en una gran falla.

¿Con que objetivo se hizo este ataque? En realidad los hackers no deseaban perjudicar a las 2.200 personas de la ciudad, sino mostrar la vulnerabilidad del sistema y cómo deberían implementarse mejoras para evitar ataques reales. En otras palabras, por fortuna para la población, se trató de hackers éticos.

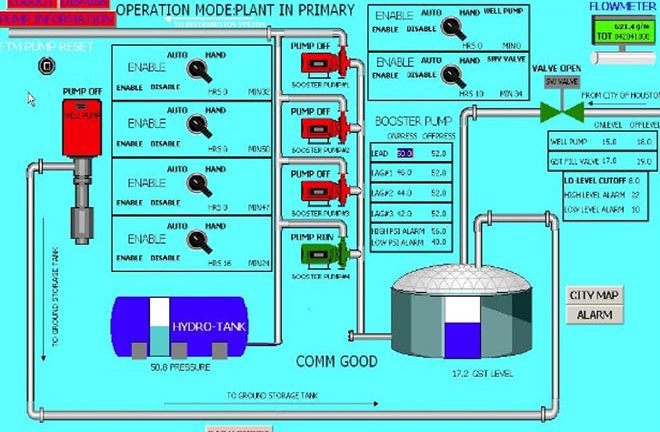

Las agencias de inteligencia de Estados Unidos declaran que los hackers lograron entrar al sistema SCADA (Control de Supervisión y Adquisición de Datos) con contraseñas y nombres de usuario robados a la empresa que se encarga de la seguridad del sistema de bombeo.

Los resultados del ataque ejecutado el pasado 8 de noviembre, fueron publicados tres días antes por un hacker con el nick pr0f mostrando información encontrada no solo sobre esta planta, sino sobre el tratamiento de aguas residuales de una planta en Polonia.

Según los rastreos de inteligencia estadounidense, los ataques provinieron de una dirección en Rusia y se dieron en varias ocasiones, solo que los encargados de la planta de bombeo de agua no prestaron la atención debida al hecho. “En este momento no hay datos creíbles y corroborables que indiquen riesgos a entidades de infraestructura críticas o amenazas a la seguridad pública”, comentó Peter Boogaard, vocero del Departamento de seguridad a BBC News.

También este hacker publicó datos de la medición de agua de España y Portugal, todo para demostrar, como expresó en un correo enviado a ZDNet Australia, los descuidos que hay en los sistemas: “Hay un montón de información basura por ahí que está siendo tratada seriamente. Así que voy a publicar información para mostrar a la gente qué tipo de sistemas son vulnerables a ataques básicos”.

En lo publicado por ZDNet se pueden ver imágenes de la planta de agua que fue atacada en Ilinois, como prueba de lo que se podría hacer en la planta, junto con la idea de que el hacker pr0f lo que busca no es hacer vandalismo sino mostrar las fallas del sistema: “En cuanto a cómo lo hice, por lo general es una combinación de una mala configuración de los servicios, la elección de contraseñas incorrectas y la inexistencia de restricciones sobre quién puede acceder a interfaz”.

Con esto se demuestra una vez más que hay brechas en los sistemas de seguridad de todo tipo de organizaciones, y que los hackers, más activos –o numerosos– que nunca, están allí para evidenciarlas, ya sea con fines loables como es advertir a las autoridades o a los dueños acerca de ellas, como para ejecutar fines delictivos. Las organizaciones que no hayan tomado con total seriedad la seguridad informática están más expuestas que nunca.

Afortunadamente están alertando a las empresas para que protejan sus sistemas y no sean afectados en un futuro.

Afortunadamente están alertando a las empresas para que protejan sus sistemas y no sean afectados en un futuro.

¿Duro de matar 4?

¿Duro de matar 4?

JI JI JI JI TODO AQUEL QUE TENGA IPS DE SERVIDORES DE GRANDES EMPRESAS COMO COMO PLANTAS TODO COMIENZA POR LA INSEGURIDAD DE LA REDES DE WIFI LA CUAL QUE TENGA DISPOSITIVOS MOVILES CON SISTEMA OPERATIVO WINDOWS LA CUAL ES OPERADA EN VERSION LIBRE BAJO LINUX SIENDO VULNERABLE AL TENER FUNCIONES COMO LA DE EJECUTAR EL REGEDIT Y EL MSCONFIG HACIENDO QUE SE PUEDA INTERVENIR UN SERVIDOR PASANDO HACER EL USUARIO ADMINISTRADOR DE LA RED LOCAL DE INTRANET O INTRONET DESACTIVANDO LOS SERVICIOS DEL ANTIVIRUS COMO SE LE PUEDEN HACER AL TRENDMICRO EN LA CUAL PUEDE HASTA RESETEAR CONTRASEÑAS DE LOS USUARIOS HACIENDO QUE EL ADMINISTRADOR TENGA EL PODER DE MODIFICARLAS EN CUALQUIER INSTANTE HACIENDO PERJUDICIAL LA ADMINISTRACION COMO LAS UNIDADES OPTICAS Y PUERTOS USB O MEJOR AUN LA DESINSTALACION DE PROGRAMAS COMO LA DEL CONTROL DE UNA PLANTA NUCLEAR COMO ESTA EL PROBLEMA CREO YO QUE ES EL CUIDADO DE LAS REDES DE WIFI O PEOR LO MAS NOVEDOSO QUE SON LA COMPUTACION EN LA NUBE A ESTA SI HAY QUE COLOCARLE MUCHO CUIDADO

JI JI JI JI TODO AQUEL QUE TENGA IPS DE SERVIDORES DE GRANDES EMPRESAS COMO COMO PLANTAS TODO COMIENZA POR LA INSEGURIDAD DE LA REDES DE WIFI LA CUAL QUE TENGA DISPOSITIVOS MOVILES CON SISTEMA OPERATIVO WINDOWS LA CUAL ES OPERADA EN VERSION LIBRE BAJO LINUX SIENDO VULNERABLE AL TENER FUNCIONES COMO LA DE EJECUTAR EL REGEDIT Y EL MSCONFIG HACIENDO QUE SE PUEDA INTERVENIR UN SERVIDOR PASANDO HACER EL USUARIO ADMINISTRADOR DE LA RED LOCAL DE INTRANET O INTRONET DESACTIVANDO LOS SERVICIOS DEL ANTIVIRUS COMO SE LE PUEDEN HACER AL TRENDMICRO EN LA CUAL PUEDE HASTA RESETEAR CONTRASEÑAS DE LOS USUARIOS HACIENDO QUE EL ADMINISTRADOR TENGA EL PODER DE MODIFICARLAS EN CUALQUIER INSTANTE HACIENDO PERJUDICIAL LA ADMINISTRACION COMO LAS UNIDADES OPTICAS Y PUERTOS USB O MEJOR AUN LA DESINSTALACION DE PROGRAMAS COMO LA DEL CONTROL DE UNA PLANTA NUCLEAR COMO ESTA EL PROBLEMA CREO YO QUE ES EL CUIDADO DE LAS REDES DE WIFI O PEOR LO MAS NOVEDOSO QUE SON LA COMPUTACION EN LA NUBE A ESTA SI HAY QUE COLOCARLE MUCHO CUIDADO

[…] | enter.co Tweet This Post ataques de hackers hackers hackers atacan planta de agua […]

la gente confunde nos confunde mucho a nosotros los hacerks !el termino hacker !.

el hacker no es aquel que accede a los sistemas informáticos para robar o ganar dinero los llamados hackers fueron los que crearon los sistemas operativos la mayoria de los lenguajes de programacion entre ellos steve Wozniack, jhon draper conocido como “El capitan crunch” ,Steve jobs, bill gates,kevin miknick, paull allen etc.el termino hacker se definio a aquella persona que pasara mucho tiempo en su computadora intentando programar, crear nuevos software y mejorarlos.

y por una pelicula de hollywood y los medios de prensas contra kevin miknick el conocido hacker catalogoado por muchos como el mejor hacker del mundo ya que se dice que hacker el sistema del FBI cosa que nunca se demostro pero lo que si demostro las falllas en los sistemas informaticos mas grandes del mundo.

Casi siempre se confunde el hacker con los crackers que son los informaticos que utilizan sus conocimientos para robar dinero, phishing, spyware, malware

la verdad no entiendo como las empresas pueden usar windows cuando tras de que es bien caro es bien malo, en vez de usar software libre que ademas de ser Gratuito no tiene virus como los S.O. de linux o UNIX y listo solucionamos los problemas de virus y crackers

la gente confunde nos confunde mucho a nosotros los hacerks !el termino hacker !.

el hacker no es aquel que accede a los sistemas informáticos para robar o ganar dinero los llamados hackers fueron los que crearon los sistemas operativos la mayoria de los lenguajes de programacion entre ellos steve Wozniack, jhon draper conocido como “El capitan crunch” ,Steve jobs, bill gates,kevin miknick, paull allen etc.el termino hacker se definio a aquella persona que pasara mucho tiempo en su computadora intentando programar, crear nuevos software y mejorarlos.

y por una pelicula de hollywood y los medios de prensas contra kevin miknick el conocido hacker catalogoado por muchos como el mejor hacker del mundo ya que se dice que hacker el sistema del FBI cosa que nunca se demostro pero lo que si demostro las falllas en los sistemas informaticos mas grandes del mundo.

Casi siempre se confunde el hacker con los crackers que son los informaticos que utilizan sus conocimientos para robar dinero, phishing, spyware, malware

la verdad no entiendo como las empresas pueden usar windows cuando tras de que es bien caro es bien malo, en vez de usar software libre que ademas de ser Gratuito no tiene virus como los S.O. de linux o UNIX y listo solucionamos los problemas de virus y crackers

esa informacio es muy buena por que si

esa informacio es muy buena por que si